0% read

Hardware Wallet

Hardware Wallet

**하드웨어 월렛(Hardware Wallet)**은 개인 키를 오프라인에 저장하여 해킹 및 사이버 공격에 매우 안전하고 강력한 저항력을 갖춘 물리적 장치입니다. 이는 일반적인 USB 스틱과 유사한 형태의 콜드 월렛의 일종으로, 암호화폐를 저장하기 위해 특별히 설계되었습니다. 이 지갑을 사용하면 사용자는 거래소 지갑에 입금할 필요 없이 지갑에서 직접 거래할 수 있습니다.[1][2]\

개요

암호화폐 하드웨어 월렛은 사용자의 암호화폐 자산에 대한 개인 키를 보안 칩에 저장하는 장치입니다. 이를 통해 사용자는 온라인 위협에 키를 노출하지 않고도 암호화폐에 액세스하고 관리할 수 있습니다. 암호화폐 하드웨어 월렛은 인터넷에 연결되어 있지 않기 때문에 콜드 월렛이라고도 불립니다.

하드웨어 월렛을 사용하면 하드웨어 월렛과 블록체인 간의 연결을 용이하게 하는 간단한 소프트웨어 구성 요소인 "크립토 브리지(crypto bridge)"를 사용하여 장치 자체 내에서 트랜잭션이 서명됩니다. 사용자가 하드웨어 월렛을 PC에 연결하면 크립토 브리지는 서명되지 않은 트랜잭션 데이터를 장치로 보냅니다. 그런 다음 하드웨어 월렛 소유자는 개인 키로 트랜잭션에 서명하고 이를 다시 브리지로 보내며, 브리지는 이를 최종 트랜잭션으로 전체 블록체인 네트워크에 브로드캐스트합니다. 중요한 점은 이 과정의 어느 시점에서도 사용자의 개인 키가 하드웨어 월렛을 떠나거나 외부로 전송되지 않는다는 것입니다.[3][2]\

주요 특징

- 오프라인 저장: 사용하지 않을 때는 지갑이 인터넷과 분리된 상태를 유지하므로 온라인 해킹 시도에 저항력이 있습니다. 이러한 콜드 스토리지는 사이버 공격의 위협에 대한 핵심 방어 수단입니다.

- 보안 요소(Secure Element): 하드웨어 월렛에는 암호화 키를 보호하기 위해 특별히 설계된 하드웨어 구성 요소가 포함되어 있습니다. 이러한 칩은 변조 방지 기능이 있어 악의적인 행위자가 지갑의 보안을 침해하기 어렵게 만듭니다.

- PIN 또는 비밀번호 보호: 이 보안 계층은 장치가 잘못된 손에 들어가더라도 무단 액세스가 거의 불가능하도록 보장합니다.

- 백업 및 복구: 하드웨어 월렛은 일반적으로 12개 또는 24개의 단어로 구성된 복구 시드 또는 니모닉 문구를 제공합니다. 이 시드 문구를 사용하면 새 장치에서 자금에 대한 액세스를 복구할 수 있습니다.

- 트랜잭션 확인: 하드웨어 월렛은 일반적으로 사용자가 장치 화면에서 트랜잭션을 확인하고 승인하도록 요구합니다. 이 단계는 사용자가 자신의 자금을 완전히 통제하고 각 트랜잭션이 완료되기 전에 검토 및 확인할 수 있도록 보장합니다.

유형

하드웨어 월렛의 주요 기본 유형은 다음과 같습니다.[5][8]

- USB 기반 하드웨어 월렛: 가장 일반적인 유형의 하드웨어 월렛으로, USB를 통해 컴퓨터나 모바일 장치에 연결되는 작고 휴대 가능한 장치입니다. 예로는 Ledger Nano S, Ledger Nano X, Trezor Model T 등이 있습니다.

- 블루투스 하드웨어 월렛: 블루투스 하드웨어 월렛은 컴퓨터나 모바일 장치에 무선 연결을 제공하여 호환성과 사용 편의성 측면에서 향상된 유연성을 제공합니다. 예로는 Ledger Nano X가 있습니다.

- 스마트카드 기반 하드웨어 월렛: 스마트카드 형태로 설계된 하드웨어 월렛은 신용카드나 보안 토큰과 유사합니다. 일반적으로 암호화폐 자금에 액세스하기 위해 카드 리더기와 함께 사용됩니다. 이러한 지갑의 예로는 CoolWallet S와 Cobo Vault가 있습니다.

- 금속 시드 저장소: 전통적인 하드웨어 월렛은 아니지만, 복구 시드(니모닉 문구)를 안전하게 보관하기 위해 특별히 설계된 물리적 장치입니다. 금속이나 기타 견고한 재료로 제작되어 물리적 손상, 물, 화재로부터 복구 시드를 보호합니다. 예로는 CryptoSteel과 Billfodl이 있습니다.

- 종이 지갑(Paper Wallets): 일부 하드웨어 월렛 제조업체는 하드웨어 월렛을 보완하는 종이 지갑 백업 솔루션을 제공합니다. 이러한 종이 지갑에는 QR 코드가 있어 이를 스캔하여 하드웨어 월렛을 설정하거나 자금을 회수할 수 있습니다. 개인 키가 오프라인 상태로 유지되므로 보안 계층이 추가됩니다. 예로는 Ledger의 "Crypto Asset Recovery Pack"과 결합된 Ledger Nano X가 있습니다.

- 모바일 하드웨어 월렛: 여러 하드웨어 월렛 제조업체에서 제품의 모바일 버전을 출시하여 사용자가 스마트폰을 안전한 하드웨어 월렛으로 변환할 수 있도록 했습니다. 이러한 모바일 하드웨어 월렛은 일반적으로 전용 모바일 앱과 페어링됩니다. 예로는 Ledger 하드웨어 월렛과 함께 사용하는 Ledger Live 모바일 앱이 있습니다.

- 다중 서명(Multi-signature) 하드웨어 월렛: 하드웨어 월렛은 다른 지갑과 연동하여 다중 서명 지갑을 생성하도록 설계되어 보안 계층을 추가할 수 있습니다. 사용자는 일반적으로 트랜잭션에 서명하기 위해 여러 개의 하드웨어 월렛이 필요하므로, 단일 장치가 침해되더라도 자금에 액세스하기가 더 어려워집니다. 다중 서명 기능은 일부 표준 하드웨어 월렛에 통합될 수 있습니다.

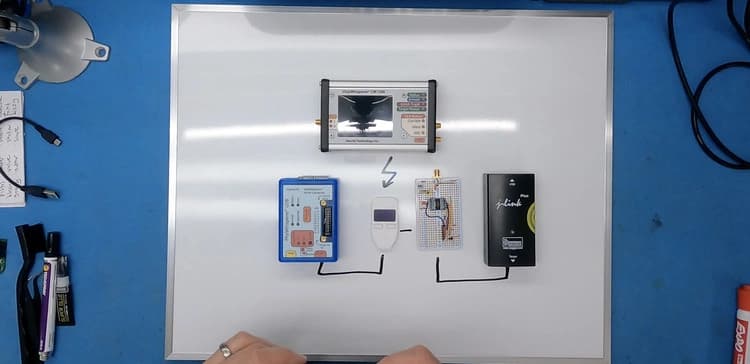

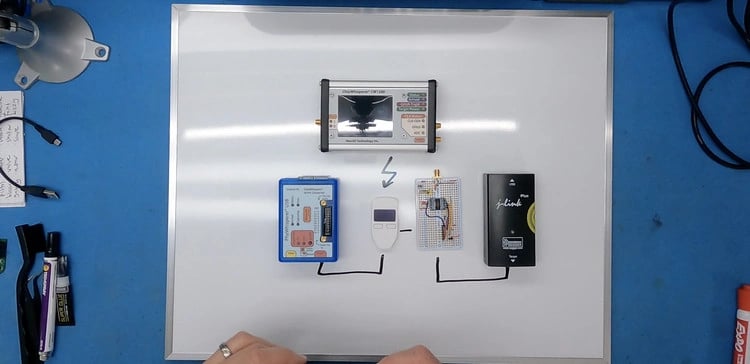

조 그랜드의 하드웨어 월렛 취약점 사례 연구

조 그랜드(Joe Grand)는 하드웨어 해커이자 1998년 미국 상원에서 인터넷의 취약성에 대해 증언한 해커 집단 L0pht의 전 멤버입니다. 그는 Trezor One 하드웨어 월렛을 해킹하여 비밀번호를 잊어버린 고객을 위해 200만 달러 상당의 암호화폐를 복구했습니다. [11]

2021년, 해커 닉네임 'Kingpin'으로도 알려진 전기 엔지니어이자 발명가인 조 그랜드는 250만 달러 상당의 Theta 토큰이 들어 있는 댄 라이히(Dan Reich)의 Trezor One 하드웨어 월렛을 해킹해 달라는 요청을 받았습니다. 라이히와 그의 친구는 하드웨어 월렛의 복구 문구를 분실한 상태였습니다. 처음에 그들은 2018년에 5만 달러 가치의 Theta 토큰을 구매했습니다. 2021년까지 이 토큰의 가치는 250만 달러로 급등하여 액세스 복구가 시급해졌습니다.[10]

라이히와 그의 친구는 스위스에서 프랑스의 동료들이 실험실에서 지갑을 뚫을 수 있다고 주장하는 금융가를 찾았습니다. 그는 스위스의 금융가에게 지갑을 건네주어야 했고, 금융가는 이를 프랑스 동료들에게 가져갈 계획이었습니다. 2020년 팬데믹으로 인해 계획이 늦춰졌지만, 2021년 2월 토큰 가치가 250만 달러로 상승하자 라이히는 유럽으로 날아갈 준비를 하던 중 갑자기 미국에 있는 하드웨어 해커 조 그랜드를 발견했습니다. 포틀랜드에 있는 가족의 뒷마당에 맞춤형 실험실을 갖춘 그랜드는 라이히와 그의 친구가 소유한 것과 동일한 지갑 여러 개를 구입하여 동일한 버전의 펌웨어를 설치했습니다. 그런 다음 그는 3개월 동안 연구를 수행하고 다양한 기술로 연습용 지갑을 공격했습니다.

그랜드는 영국의 15세 하드웨어 해커 살림 라시드(Saleem Rashid)가 기술 저널리스트 마크 프라우엔펠더(Mark Frauenfelder)의 Trezor 지갑을 성공적으로 잠금 해제하여 2017년에 3만 달러 상당의 비트코인을 찾는 데 도움을 준 방법을 알고 있었습니다. 라시드는 Trezor 지갑이 켜질 때 지갑의 보안 플래시 메모리에 저장된 PIN과 키의 복사본을 만들어 RAM에 배치한다는 사실을 발견했습니다. 지갑의 취약점을 이용해 지갑을 펌웨어 업데이트 모드로 전환하고 장치에 승인되지 않은 자체 코드를 설치하여 RAM에 있는 PIN과 키를 읽을 수 있었습니다. 하지만 코드를 설치하면 장기 플래시 메모리에 저장된 PIN과 키가 삭제되어 RAM에 있는 복사본만 남게 되었습니다.

이로 인해 그랜드가 이 기술을 사용하는 것은 위험했습니다. 데이터를 읽기 전에 실수로 RAM을 지우면 키를 복구할 수 없게 되기 때문입니다. 그러던 중 그들은 펌웨어 업데이트 모드 중에 새 펌웨어가 PIN과 키를 덮어쓰는 것을 방지하기 위해 PIN과 키가 일시적으로 RAM으로 이동했다가 펌웨어가 설치되면 다시 플래시로 이동한다는 사실을 발견했습니다. 그래서 그들은 “wallet.fail”이라는 기술을 고안했습니다. 이 공격은 결함 주입 방식(글리칭, glitching)을 사용하여 RAM을 보호하는 보안을 약화시키고 PIN과 키가 잠시 RAM에 있을 때 이를 읽을 수 있게 했습니다.\

칩에 대한 결함 주입 공격을 수행함으로써 wallet.fail 팀은 보안 등급을 RDP2에서 RDP1으로 낮출 수 있음을 발견했습니다. 그런 다음 지갑을 펌웨어 업데이트 모드로 강제 전환하여 PIN과 키를 RAM으로 보내고 이를 읽을 수 있었습니다. 이는 라시드의 공격과 유사했지만, 결함 주입을 통해 코드를 악용할 필요 없이 RAM에 접근할 수 있었습니다. 라이히는 즉시 계정에서 Theta 토큰을 옮겼고 그랜드에게 서비스 대가로 일정 비율의 금액을 보냈습니다.[10][11]

잘못된 내용이 있나요?

평균 평점

아직 평가가 없습니다

경험은 어땠나요?

빠른 평가를 해서 우리에게 알려주세요!

편집자

June 2, 2026. 23:12 UTC

편집 요약:

Removed hardware wallet overview