订阅 wiki

Share wiki

Bookmark

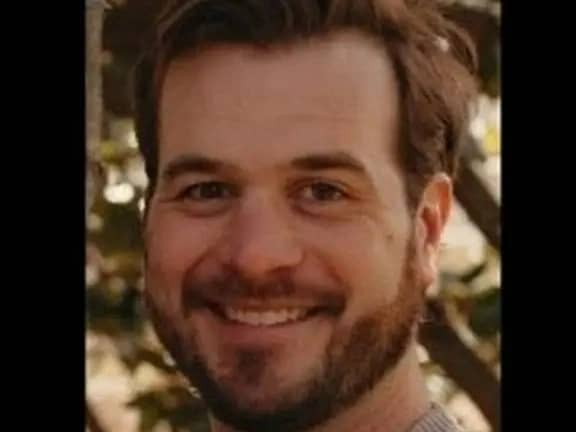

TJ Connolly

0%

TJ Connolly

T.J. Connolly 是 Fireblocks 的首席工程师,也是一位网络安全专家,专注于数字资产基础设施、加密钱包运营和多方计算 (MPC)。他居住在华盛顿特区,其职业生涯建立在应用安全、逆向工程和渗透测试的基础之上。 [1]

教育背景

Connolly 于 2011 年毕业于布莱恩特大学,获得理学学士学位,主修计算机科学和工商管理双专业。 [2]

职业生涯

Connolly 的职业生涯始于 2008 年,在布莱恩特大学担任兼职帮助台技术员,在完成学业的同时为学生提供技术支持。2010 年,他加入富达投资公司,担任 Unix 高可用性工程团队的技术实习生,负责在 Red Hat Linux、Solaris 和 AIX 系统上安装、配置和测试集群软件。

2011 年,Connolly 加入博思艾伦咨询公司,担任高级顾问,为国防部和商业客户提供支持。他的职责包括对应用程序和网络基础设施进行渗透测试、进行安全代码审查、开发用于系统强化的自动化脚本,以及执行入侵分析和网络取证。2012 年,他加入 Veracode 担任高级应用程序安全顾问,负责在一系列软件环境中进行黑盒、灰盒和白盒渗透测试,并为公司渗透测试实践的开发做出贡献。

从 2014 年到 2016 年,Connolly 在独立安全评估公司担任首席安全顾问。在此职位上,他对企业技术进行安全评估,重点关注数字版权管理系统中的密码漏洞,使用逆向工程、调试、概念验证漏洞利用开发和代码审查。随后,他于 2016 年加入 FireEye 担任咨询系统工程师,负责支持网络安全计划并协助组织进行威胁检测和事件响应。

2020 年,Connolly 成为 AffirmLogic 的销售工程总监,担任该公司的第一位销售工程师。他支持自动化逆向工程技术的商业化工作,但该公司由于资金和产品挑战而停止运营。2021 年,他加入 Contrast Security 担任解决方案架构师,专注于应用程序保护的安全技术。自 2021 年 12 月以来,Connolly 一直担任 Fireblocks 的首席工程师,继续从事数字资产基础设施和安全方面的工作。 [5]

访谈

攻击向量

2022 年 8 月,Connolly 在 Mainnet 2022 的一次小组讨论之前,与 Messari 的 Chase Devens 讨论了多方计算 (MPC)。Connolly 讨论了他自己在网络安全、应用程序安全和渗透测试方面的背景,并描述了他向 区块链 和 去中心化金融 的转型,并指出他对该领域的兴趣在“DeFi 之夏”期间增长。他解释说,MPC 是一种允许多方共同计算函数,同时保持输入私密性的方法,从而减少对中心化信任的依赖,并强调了拍卖、电子投票和隐私保护计算等实际用例。Connolly 将 MPC 与多重签名技术进行了比较,强调了 MPC 在安全密钥管理方面的优势,并讨论了 Fireblocks 在推进该技术方面的作用,包括开源他们的 MPC CMP 算法。他还探讨了 MPC 在治理和 去中心化应用程序 中的未来应用,同时指出 MPC 不是一个完整的解决方案,需要不断改进以解决新兴漏洞。 [4]

演讲

加密钱包运营

2025 年 3 月,Connolly 在 ETHDenver 上发表了关于 加密钱包 运营的红队实践的演讲,重点介绍了最近涉及 Bit 和 Radiant Capital 的安全事件的经验教训。他概述了不断演变的威胁形势,指出人为错误仍然是主要漏洞,并且攻击通常涉及网络钓鱼和社会工程,包括与国家行为者相关的活动。Connolly 解释说,与传统系统相比,钱包运营面临着不同的风险,并强调了敏感交易需要多方批准流程。他将红队定义为一种模拟真实攻击场景的方法,以识别超出标准合规性检查的运营弱点。演讲包括最近违规事件的案例研究,强调了交易批准和签名工作流程分离方面的失败。Connolly 提出了缓解措施,包括多样化签名系统、解决签名疲劳、加强批准和执行之间的密码链接,以及提高检测和响应能力。最后,他概述了一个结构化的红队框架,以帮助组织确定风险优先级、执行运营控制并保持积极的安全态势。 [6]

安全假设

2024 年 3 月,Connolly 在 ETHDenver 上发表了演讲,重点关注非托管钱包提供商以及“非托管”一词背后的不同安全模型。他概述了 Web3 企业和 去中心化应用程序 在选择钱包解决方案时需要考虑的关键因素,包括是否支持用户拥有的钱包、托管选项或嵌入式非托管钱包。Connolly 回顾了当前的钱包格局,讨论了硬件钱包、浏览器扩展、小部件和白标 SDK,并指出对更用户友好的嵌入式解决方案的需求不断增长。他检查了企业在集成第三方钱包时继承的信任假设,例如潜在的后门或交易操纵,并强调了涉及受损密码库、虚假钱包列表和薄弱密钥管理实践的真实安全故障。演讲还涵盖了不同的钱包架构,强调多方计算是单密钥模型的替代方案,同时警告说 MPC 需要仔细实施以避免新的风险。Connolly 最后强调了持续安全评估、与安全专家合作以及保持以用户为中心的信任和保护方法的重要性。 [7]

发现错误了吗?