위키 구독하기

Share wiki

Bookmark

Merlin Chain

0%

Merlin Chain

Merlin Chain은 Jeff Yin이 설립하고 Bitmap Technology가 2024년에 출시한 비트코인 레이어 2 솔루션으로, 비트코인의 기본 자산, 프로토콜 및 애플리케이션을 강화하도록 설계되었습니다. 주요 목표는 레이어 2 인프라를 통해 레이어 1에서 비트코인의 기능을 향상시키는 것입니다. [1] [12]

개요

Merlin Chain은 비트코인 네트워크 내에서 확장성, 효율성 및 기능성을 향상시키는 데 중점을 둡니다. 효율적인 트랜잭션 처리를 위한 ZK-Rollup 네트워크, 안전한 데이터 전송을 위한 분산형 오라클 네트워크, 비트코인 인프라를 기반으로 한 데이터 가용성 및 사기 감지를 보장하는 메커니즘과 같은 주요 모듈을 통합합니다.

이 플랫폼은 EVM 호환성을 지원하고 비트코인 기본 지갑과 원활하게 통합되어 사용자가 BRC-20 및 Bitmap과 같은 주요 비트코인 레이어 1 프로토콜에 액세스할 수 있도록 합니다. Merlin Chain은 비트코인을 40개 이상의 이더리움 체인과 연결하여 크로스 체인 상호 작용을 통해 채택을 단순화하고 성장을 촉진합니다. 런치패드 시스템은 자산 등록 및 평가를 더욱 지원하여 비트코인 생태계 내에서 혁신 기회를 확대합니다. [2] [3] [9]

주요 모듈

ZK-Rollup 네트워크

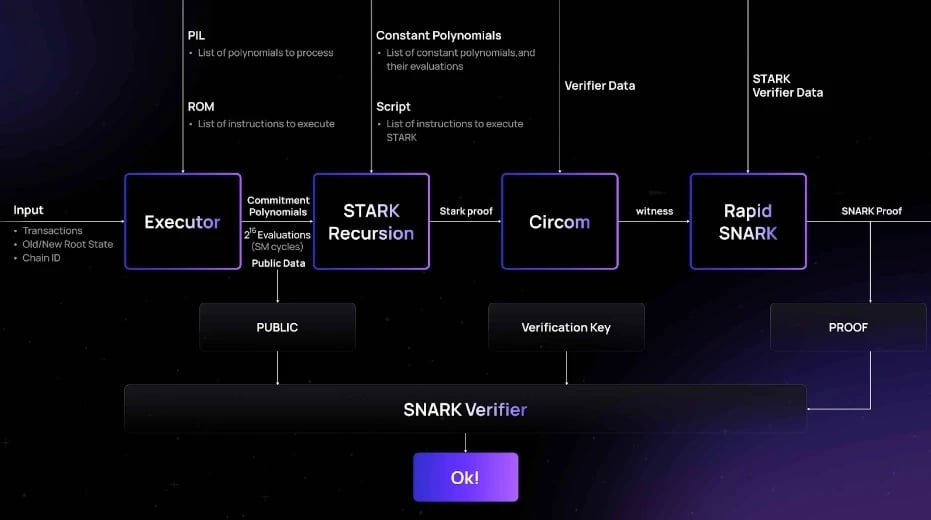

Merlin Chain의 ZK-Rollup 네트워크는 트랜잭션 데이터를 일괄 처리하여 확장성과 보안을 강화하고, 영지식 증명으로 검증하고 Taproot를 통해 비트코인 메인넷에 고정합니다. 데이터 처리를 위한 노드, 트랜잭션 유효성 검사를 위한 SNARK 기술을 사용하는 zkProver, Merkle Tree 및 트랜잭션 세부 정보를 저장하기 위한 데이터베이스를 통합합니다. 이 아키텍처는 비트코인의 보안을 계승하고 EVM 호환성을 지원하며 최적화된 데이터 사용을 통해 비용을 절감하고 대규모 사용자 요구에 대한 빠른 완결성과 확장성으로 고성능을 보장합니다. [4]

분산형 오라클 네트워크

Merlin Chain의 분산형 오라클 네트워크는 시퀀서 노드에 작업을 분산하여 데이터를 안전하게 처리하고 저장합니다. 시퀀서 노드는 트랜잭션을 일괄 처리하고 ZK 상태 증명을 생성하여 비트코인의 Taproot에 데이터를 업로드합니다. 사용자는 세부 정보를 노출하지 않고 ZK 증명을 통해 트랜잭션을 확인할 수 있어 투명성과 보안을 보장합니다. 이 시스템은 사기 방지 메커니즘, 다중 서명 프로토콜 및 콜드 스토리지를 통해 중앙 집중화 위험을 줄입니다. 여러 자산의 스테이킹을 지원하고, 스마트 계약을 통해 스테이킹 및 보상을 자동화하며, 향상된 사용자 제어 및 유동성을 위해 실시간 모니터링 및 유연한 인출 시스템을 제공합니다. [5]

데이터 가용성

Merlin Chain은 Celestia 및 Nubit과 협력하여 투명하고 검증 가능한 블록 데이터 게시를 보장함으로써 데이터 가용성을 향상시킵니다. 이 솔루션은 네트워크 상태에 대한 공용 액세스를 제공하여 누구나 Merlin Chain의 데이터를 보고 저장할 수 있도록 합니다. 데이터 가용성 네트워크에서 확인되면 롤업 및 애플리케이션은 과거 데이터 스토리지를 관리합니다. 노드는 새 블록의 가용성을 확인하여 네트워크 전체에서 데이터 완전성 및 일관성을 보장합니다. [6]

2단계 ZKP 제출 메커니즘

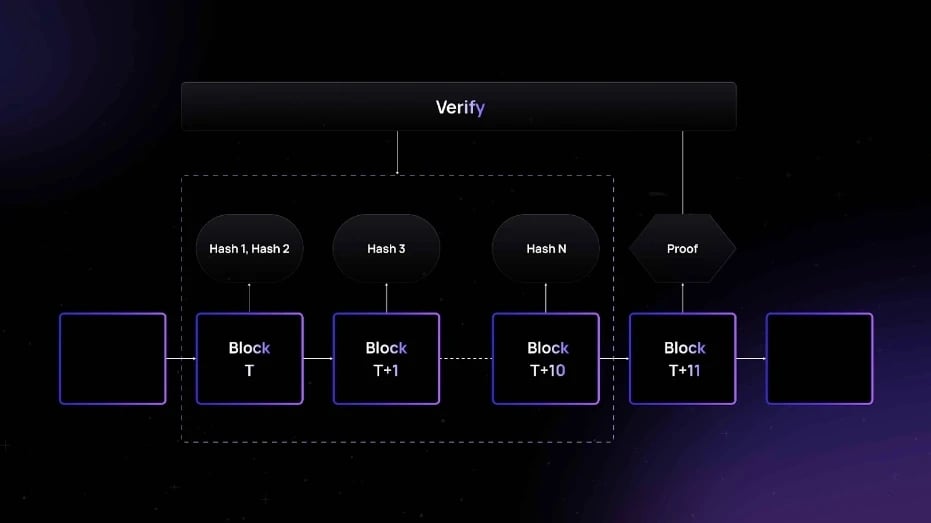

Merlin Chain은 분산형 작업 증명 (PoW)를 활성화하기 위해 Lumoz에서 영감을 얻은 2단계 영지식 증명(ZKP) 제출 메커니즘을 구현합니다. 첫 번째 단계에서 증명자는 시퀀스에 대한 ZKP를 생성하고 해시를 계산하여 주소와 함께 체인 수준 스마트 계약에 제출합니다. 이 초기 해시 제출은 T+10 블록 동안 열려 있습니다. T+11 블록 후 증명자는 이전에 제출된 해시를 검증하는 전체 ZKP를 제출할 수 있습니다. 검증된 증명자는 스테이크 비율에 따라 보상을 받습니다. 이 접근 방식은 레이스 공격을 방지하고 지속적인 참여를 장려하며 시스템 효율성, 보안 및 안정성을 향상시킵니다. [7]

사기 감지

Merlin Chain은 데이터 무결성 및 보안을 보장하기 위해 사기 방지 메커니즘을 사용하며, 증명자와 검증자의 두 가지 역할을 활용합니다. 증명자는 트랜잭션에 미리 서명하고 프로그램을 NAND 논리 게이트로 구성된 이진 회로로 변환하며, 각 게이트의 동작은 리프 스크립트로 표시됩니다. 이러한 스크립트는 Merkle Tree로 구성되며 Merkle Root는 Taproot 주소로 제출됩니다. 검증자는 Merkle Root를 검색하여 진위 여부를 확인합니다. 불일치가 의심되는 경우 챌린지 응답 프로세스가 시작되어 증명자는 루트의 정확성을 뒷받침하는 증거를 제공해야 합니다. 이 메커니즘은 데이터 정확성을 강화하고 사기 행위를 완화합니다. [8]

Merlin Phantom

Merlin Phantom은 Merlin Chain에서 출시된 자산 교환 프로토콜로, RUNES, BRC-20, BRC-420 및 Ordinals NFT와 같은 비트코인 기반 자산의 원활한 교환을 가능하게 합니다. UniCross와 Merlin Chain이 공동으로 개발했으며, BTC 자산의 유동성을 개선하고 사용 사례를 확대하여 생태계 내에서 사용자에게 더 많은 기회를 제공하는 것을 목표로 합니다. [10]

토큰노믹스

Merlin Chain 토큰($MERL)

MERL의 총 공급량은 2,100,000,000개로 제한되며, 토큰 생성 이벤트(TGE)부터 시작하여 4년에 걸쳐 점진적으로 출시됩니다. MERL은 BRC-20 표준으로 실행되며 Merlin Chain 생태계 내에서 여러 기능을 수행하며 거버넌스, 보안 및 트랜잭션 효율성에서 핵심적인 역할을 합니다. [11] [13]

토큰 유틸리티

- 거버넌스: MERL 보유자는 제안에 투표하여 의사 결정 과정에 참여하여 커뮤니티 중심의 거버넌스를 보장할 수 있습니다.

- 스테이킹: MERL을 스테이킹하여 네트워크 보안을 강화하고, Sybil 공격을 방지하고, 악의적인 행위자를 처벌하여 생태계의 안정성에 기여할 수 있습니다.

- 트랜잭션 수수료: MERL은 레이어 3 네트워크를 포함한 Merlin Chain 생태계 내에서 트랜잭션 수수료를 지불하는 데 사용되어 원활한 경제 활동을 촉진합니다.

- 합의 노드에 위임: 토큰 보유자는 MERL을 합의 노드에 위임하거나 스테이킹하여 노드를 운영하여 분산화 및 확장성을 지원할 수 있습니다.

- 기본 유동성 및 담보: MERL은 유동성 및 담보로 사용될 수 있어 트랜잭션을 지원하고 네트워크의 재정적 안정성을 향상시키기 위해 대출 메커니즘을 지원합니다. [11]

할당

Merlin's Seal

Merlin's Seal은 Merlin Chain의 스테이킹 이벤트로, 참가자는 M-포인트를 획득하고 거버넌스 토큰인 $MERL을 청구할 수 있습니다. 총 $MERL 공급량의 20%가 보상으로 할당됩니다. 사용자는 자산을 스테이킹하고, 그 가치는 $BTC로 변환되어 일일 M-포인트를 계산하며, 이는 $MERL의 지분을 결정합니다.

보상에는 Merlin Swap에서 유동성을 제공하고, DeFi 프로토콜에 참여하고, ETH를 스테이킹하는 것에 대한 혜택도 포함됩니다. 지원되는 자산에는 BTC, BRC-20 토큰, Bitmap, BRC-420 토큰, ETH, USDT 및 USDC가 포함됩니다. 사용자는 UniSat, OKX 및 Bitget과 같은 지갑을 통해 스테이킹할 수 있습니다. 팀 리더와 멤버는 총 스테이킹된 가치를 기준으로 보너스 보상을 받을 수 있습니다. [14]

M-Token

M-Token은 "Merlin's Seal" 이벤트 동안 Merlin Chain에 스테이킹된 레이어 1 자산의 표현입니다. 사용자가 비트코인 또는 이더리움과 같은 자산을 Merlin Chain에 스테이킹하면 해당 M-Token을 받습니다. 참가자는 가스 수수료 없이 M-Token을 민트할 수 있으며 잠금 해제되면 원래 자산으로 1:1로 교환할 수 있습니다. M-Token은 또한 레이어 1 NFT 번호 및 등록 ID와 같은 메타데이터를 포함하여 NFT 자산과의 상호 작용을 용이하게 합니다.

사용자는 2024년 4월에 시작된 잠금 해제 프로세스 중에 해당 M-Token을 파기하여 원래 자산을 청구할 수 있습니다. [15] [16]

잘못된 내용이 있나요?