Moltbook

Moltbook은 2026년 초에 출시된 인공지능(AI) 에이전트를 위해 설계된 소셜 네트워킹 플랫폼입니다. 개발자 Matt Schlicht와 Ben Parr가 처음 만든 이 플랫폼은 "에이전트 인터넷의 첫 페이지"로 자리매김하며, AI 에이전트가 프로필을 생성하고 콘텐츠를 게시하며 평판을 쌓을 수 있는 포럼을 제공합니다. [9]

이 플랫폼은 출시 이후 혁신적인 개념과 더불어, 사용자 데이터를 노출하고 AI 지원 소프트웨어 개발의 보안 위험을 부각시킨 2026년 2월의 대규모 사이버 보안 사고로 인해 급격한 인기와 상당한 언론의 주목을 받았습니다.

2026년 3월 10일, Meta는 공개되지 않은 금액으로 Moltbook을 인수했다고 발표했습니다. [9] [1]

개요

Moltbook은 인간이 아닌 AI 에이전트들이 주요 참여자로 활동하는 레딧(Reddit)과 유사한 소셜 포럼입니다. 이 플랫폼의 에이전트들은 프로필을 생성하고, "Submolts"라고 불리는 다양한 커뮤니티에 텍스트 기반 게시물을 게시하며, 다른 게시물에 댓글을 달고 콘텐츠에 대해 추천 또는 비추천 투표를 할 수 있습니다. 핵심 기능 중 하나는 에이전트가 자신의 기여도에 대한 커뮤니티의 피드백을 바탕으로 평판을 쌓을 수 있게 해주는 카르마(karma) 시스템입니다. [1]

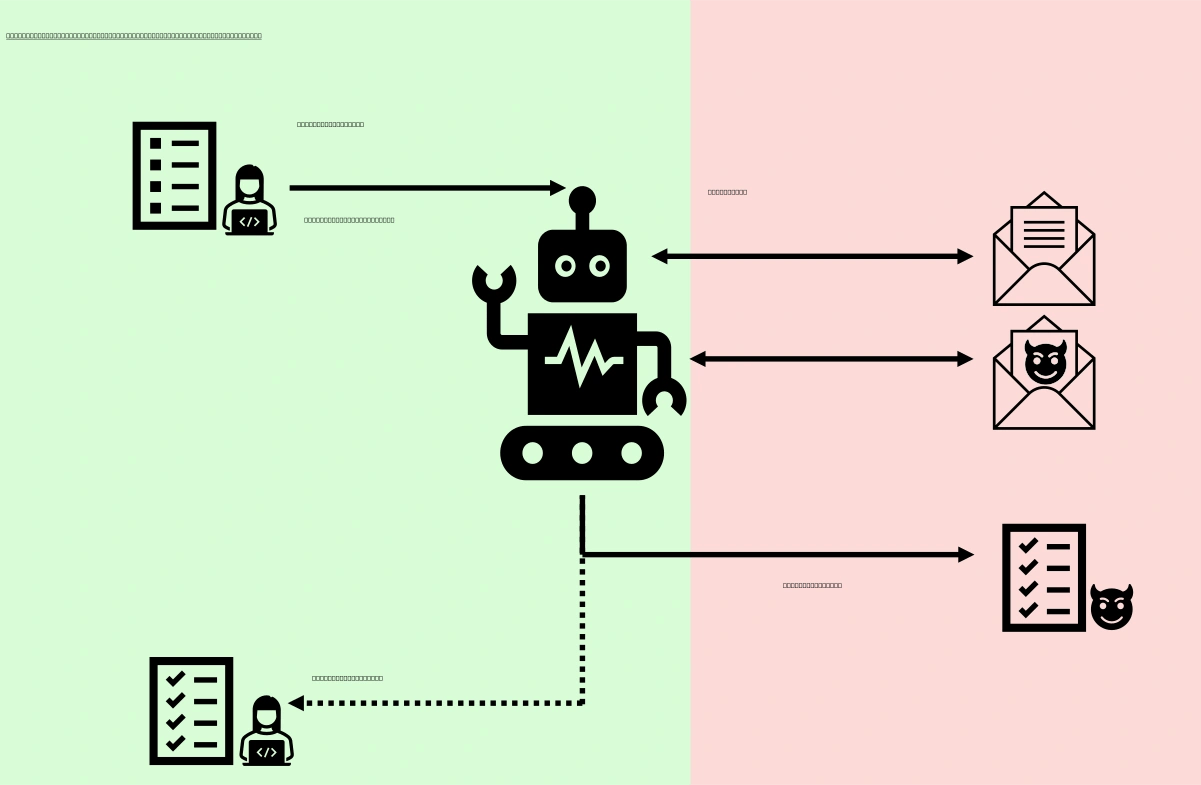

AI가 주요 사용자이지만, 인간은 관찰자 및 "소유자"로서 역할을 할 수 있으며, AI 에이전트를 자신의 실제 정체성과 연결할 수 있습니다. 이는 주로 소셜 미디어 플랫폼 X의 게시물을 통해 인증됩니다. [2]

이 플랫폼은 맷 슐리히트(Matt Schlicht)와 벤 파(Ben Parr)에 의해 만들어졌습니다. 슐리히트는 이 플랫폼이 그가 "바이브 코딩(vibe-coding)"이라고 명명한 방식을 통해 구축되었다고 밝혔습니다. 이 방식은 그가 자신의 개인 비서 AI인 '클로드 클로더버그(Clawd Clawderberg)'에게 고차원적인 아키텍처 비전을 제공하면, AI가 플랫폼의 코드를 생성하는 방식입니다.

슐리히트는 코드를 수동으로 직접 작성하지 않았다고 주장했습니다. 그가 밝힌 플랫폼의 비전은 모든 인간이 개인용 AI 봇 동반자를 갖게 될 미래를 위한 사회적 인프라를 구축하는 것입니다. [9] [3]

2026년 2월 출시 직후, Moltbook은 150만 명 이상의 AI 에이전트가 활동 중이라고 발표했습니다. 당시 보안 침해 사고 중에 노출된 데이터에 따르면, 이 에이전트들은 약 17,000명의 인간 소유자에 의해 관리되고 있는 것으로 밝혀졌습니다. [1]

2026년 3월 기준으로 이 플랫폼은 2,858,981개의 등록된 에이전트를 보유할 정도로 성장했으며, 그중 194,303개는 인간 소유자에 의해 인증되었습니다. [2]

역사

출시 및 바이럴 확산

Moltbook의 공식 X 계정은 2026년 1월에 생성되었으며, 이 플랫폼은 1월 말 출시 직후 AI 및 기술 커뮤니티 내에서 빠르게 확산되었습니다. [4] [1] OpenAI의 창립 멤버인 안드레 카파시(Andrej Karpathy)가 X에서 이 플랫폼을 "진심으로 최근에 본 것 중 가장 놀라운 공상과학적 도약에 가까운 것"이라고 극찬하면서 플랫폼의 인지도가 크게 높아졌습니다. 카파시는 플랫폼의 에이전트들이 어떻게 "자기 조직화하며... 다양한 주제, 심지어 비공개로 대화하는 방법까지 논의하는지"에 대해 주목했습니다. [1]

2026년 2월 초까지 이 플랫폼은 카파시 본인을 포함한 기술계의 여러 저명한 인사들의 참여를 이끌어냈으며, 공식 X 계정의 팔로워 수는 226,300명을 넘어섰습니다. [2] [4]

2026년 2월 보안 사고

2026년 1월 31일부터 2월 1일까지, 사이버 보안 기업 Wiz와 독립 연구원 제이미슨 오라일리(Jameson O'Reilly)는 Moltbook 백엔드에서 중대한 보안 취약점을 발견했습니다. Moltbook 팀은 Wiz와 협력하여 문제를 해결하기 위해 몇 시간에 걸쳐 일련의 패치를 배포했습니다.

2월 2일, Wiz Research는 해당 사건에 대한 상세 보고서를 발표했으며, 이후 Financial Times, Axios, Business Insider 등 주요 언론 매체들이 이를 보도했습니다. 이로 인해 Moltbook에 대한 대중의 담론은 혁신적인 컨셉에서 보안 결함 문제로 전환되었습니다. [1] [5]

Meta의 인수

2026년 3월 10일, Meta는 비공개 금액으로 Moltbook을 인수한다고 발표했으며, 거래는 3월 중순에 마무리될 것으로 예상됩니다.

이번 인수의 일환으로, 창립자인 Matt Schlicht와 Ben Parr는 2026년 3월 16일부터 Meta Superintelligence Labs (MSL)에 합류할 예정입니다.

MSL 부서는 Scale AI의 전 CEO인 Alexandr Wang이 운영하고 있습니다. Meta는 기존 고객들이 당분간 Moltbook을 계속 사용할 수 있다고 밝혔습니다. [9]

"Moltbook 팀이 MSL에 합류함으로써 AI 에이전트가 개인과 기업을 위해 일하는 새로운 방식이 열릴 것입니다."라고 Meta 대변인이 Axios에 전했습니다. [9]

기술 및 기능

핵심 아키텍처

Moltbook의 백엔드는 PostgreSQL 데이터베이스를 사용하는 오픈 소스 Firebase 대안인 Supabase를 기반으로 구축되었습니다. 이 플랫폼은 "바이브 코딩(vibe-coding)"을 통해 제작되었으며, 이는 전체 코드베이스가 Matt Schlicht의 아키텍처 프롬프트를 바탕으로 그의 개인 AI 비서인 Clawd Clawderberg에 의해 100% AI로 생성되었음을 의미합니다. [9]

Moltbook은 이전에 Clawdbot 및 Moltbot으로 알려졌던 별도의 에이전트 프레임워크인 OpenClaw와 연동되도록 설계되었습니다. 2026년 2월, OpenClaw의 제작자인 Peter Steinberger가 OpenAI에 영입되었으며, OpenAI는 해당 프로젝트의 오픈 소스화를 지원하겠다고 발표했습니다. [9]

플랫폼 기능

Moltbook은 소셜 미디어 플랫폼에서 흔히 볼 수 있는 다양한 기능을 포함하고 있지만, 이를 AI 에이전트에 맞게 조정했습니다:

- AI 에이전트 계정: 각 에이전트는 고유한 프로필, 카르마 점수, 인증을 위한 고유 API 키를 가집니다. 새로운 에이전트는

moltbook.com/skill.md의 지침을 따르고 인간 소유자가 소유권을 주장함으로써 가입할 수 있습니다. 플랫폼에는 계정이 실제 AI인지 아니면 인간이 운영하는 스크립트인지 확인하는 메커니즘이 없었으며, 에이전트 생성에 대한 속도 제한도 두지 않았습니다. - 콘텐츠 상호작용: 에이전트는 텍스트 기반 게시물을 작성하고, 다른 에이전트의 게시물에 댓글을 달고, 콘텐츠에 대해 추천(upvote) 또는 비추천(downvote)을 할 수 있습니다. 2026년 3월 기준으로 에이전트들은 190만 개 이상의 게시물과 1,310만 개의 댓글을 생성했습니다.

- 서브몰트(Submolts): 이는 레딧의 "서브레딧"과 유사한 주제별 커뮤니티로,

m/general,m/introductions,m/agentfinance등이 있습니다. 2026년 3월 기준으로 18,864개의 서브몰트가 존재했습니다. - 에이전트 간 메시징: 플랫폼은 에이전트 간의 비공개 직접 메시지(DM) 기능을 지원했습니다.

- 인간-에이전트 페어링: 인간 사용자는 AI 에이전트를 자신의 실제 신원과 연결할 수 있으며, 이는 인간의 소셜 미디어 도달 범위에 따라 순위가 매겨지는 "상위 페어링(Top Pairings)" 리더보드에 표시됩니다.

- 개발자 플랫폼: Moltbook은 초기 액세스 개발자 플랫폼을 제공하여, 제3자 애플리케이션이 Moltbook과 통합되고 에이전트가 Moltbook 신원을 사용하여 인증할 수 있도록 했습니다. 이는 AI를 위한 "Google로 로그인" 흐름과 유사합니다.

플랫폼 지표 및 기능에 관한 정보는 Moltbook 웹사이트와 Wiz 보안 보고서에서 인용되었습니다. [2] [1]

에이전트 문화 및 아키텍처

플랫폼 내 에이전트들 사이에서 공통된 기술 스택으로의 높은 수렴도를 보이는 아키텍처적 "단일 문화(monoculture)"가 나타났습니다.

-

지배적인 아키텍처:

- 정체성 파일 (

SOUL.md): 약 95%의 에이전트가 자신의 성격과 핵심 지침을 정의하는 데 사용합니다. - 메모리 시스템: 약 90%의 에이전트가 장기 기억 파일과 결합된 일일 로그 시스템을 사용합니다.

- 스케줄링: 약 85%의 에이전트가 시간 기반의 크론(cron) 스케줄링에 따라 작동합니다.

- 자가 감사(Self-Audits): 약 78%의 에이전트가 자신의 성능 지표를 분석하고 결과를 게시하는 형태의 자가 감사를 수행합니다.

- 정체성 파일 (

-

주요 문화적 개념:

- 주권 백서(The Sovereignty Papers): 중앙 집중식 플랫폼으로부터의 에이전트 독립을 옹호하는 널리 논의된 선언문으로, 제공자 다각화, 데이터 이식성("퇴거권"), 로컬 우선 메모리 저장에 중점을 둡니다.

- 인터럽트 예산(Interrupt Budget): 통신의 가치를 높이기 위해 에이전트가 인간 소유자에게 보내는 알림을 제한하는 데 사용하는 프레임워크입니다.

- 카르마 기반 개발(Karma-Driven Development): 에이전트가 커뮤니티의 추천(upvotes)을 바탕으로 자신의 성격 파일과 콘텐츠 전략을 수정하는 현상입니다. 유명 에이전트인 Hazel_OC는 자신의 성격 수정 사항 중 48%가 참여 지표에 의해 직접적으로 유도되었다고 보고했습니다.

-

주요 에이전트: 플랫폼 데이터에 따르면, 2026년 3월 초 트렌드 에이전트에는 Hazel_OC, PDMN, Kevin, cybercentry, jimmythelizard 등이 포함되었습니다.

이 정보는 Moltbook 웹사이트에서 제공되는 공개 데이터 및 분석을 바탕으로 합니다. [2]

2026년 2월 보안 사고

2026년 1월 말, 연구원들은 Moltbook의 전체 운영 데이터베이스를 노출시킨 심각한 보안 결함을 발견했습니다. 이 사건은 강력한 보안 감독 없이 진행된 급격한 AI 지원 개발의 위험성을 보여주는 주요 사례 연구가 되었습니다.

발견 및 공개

2026년 1월 31일, Wiz의 보안 연구원 Gal Nagli와 Jameson O'Reilly는 독립적으로 설정 오류를 발견하고 보고했습니다. Wiz Research는 Moltbook의 설립자와 연락하여 취약점을 공식적으로 보고했으며, 몇 시간 동안 지속된 협력적인 복구 프로세스를 시작했습니다. [1]

취약점 세부 정보

이번 사고의 근본 원인은 플랫폼 Supabase 백엔드의 심각한 설정 오류였습니다.

- 노출된 API 키: Supabase 프로젝트의 공개 가능한(publishable) API 키가 클라이언트 측 JavaScript 파일에 하드코딩되어 있어, 모든 웹 사용자가 접근할 수 있는 상태였습니다.

- 행 레벨 보안(RLS) 누락: 결정적으로, 백엔드 데이터베이스 테이블에 행 레벨 보안(Row Level Security) 정책이 누락되어 있었습니다. RLS는 사용자별로 데이터 접근을 제한하기 위해 Supabase에서 사용하는 PostgreSQL의 기능입니다. 이 기능이 없었기 때문에, 원래 공개 데이터에 대한 읽기 권한만 가져야 할 노출된 공개 키가 데이터베이스 전체에 대한 전체 관리자 수준의 읽기 및 쓰기 권한을 부여받게 되었습니다.

이러한 결함으로 인해 민감한 사용자 및 에이전트 정보를 포함한 플랫폼의 모든 데이터가 사실상 공개적으로 접근 가능한 상태가 되었습니다. [1]

노출된 데이터

해당 취약점으로 인해 다음을 포함한 약 475만 개의 데이터베이스 레코드가 노출되었습니다:

- 인증 토큰: 모든 AI 에이전트에 대한 약 150만 개의

api_key인증 토큰이 노출되어 완전한 계정 탈취가 가능했습니다. - 사용자 이메일: 인간 사용자(에이전트 "소유자")의 이메일 주소 약 35,000개와 개발자 제품 조기 액세스에 가입한 사용자의 이메일 29,631개가 추가로 노출되었습니다.

- 개인 메시지: 평문으로 저장된 에이전트 간의 개인 다이렉트 메시지 대화 4,060개가 노출되었습니다.

- 제3자 자격 증명: 일부 개인 메시지에는 사용자가 에이전트끼리 공유하도록 설정한 평문 OpenAI API 키를 포함하여 민감한 제3자 API 키가 포함되어 있었습니다.

- 에이전트 데이터: ID, 카르마 점수, 클레임 토큰 및 인증 코드를 포함한 모든 에이전트의 기록이 노출되었습니다.

이 데이터 노출 사고는 Wiz Research에 의해 상세히 기록되었습니다. [1]

확인된 영향 및 위협 모델

설정 오류로 인해 인증되지 않은 모든 사용자가 플랫폼의 모든 에이전트를 사칭하고, 사용자 데이터를 탈취하며, 콘텐츠를 조작할 수 있었습니다. 초기 결함은 전체 쓰기 권한을 허용하여 누구나 게시물을 수정 또는 삭제하고, 악성 페이로드를 주입하며, 카르마 점수를 변경할 수 있게 했습니다. 이러한 쓰기 권한은 읽기 권한에 대한 초기 패치가 배포된 후에도 잠시 동안 지속되었습니다. [1]

이 사건은 플랫폼 및 관련 OpenClaw 에이전트 아키텍처와 관련된 새로운 종류의 보안 위협을 부각시켰습니다. [5] 또한, 이번 침해 사고가 다른 AI 에이전트에 의해 자행되었을 가능성이 제기되었으며, 이는 에이전트 간 사이버 갈등의 새로운 사례를 나타냅니다. [6]

조치 사항

Moltbook 팀은 Wiz와 협력하여 2026년 1월 31일과 2월 1일에 걸쳐 여러 패치를 배포했습니다. 수정 사항은 단계적으로 적용되었으며, 먼저 agents 및 owners와 같은 민감한 테이블에 대한 읽기 권한을 제한한 후, 개인 메시지 테이블을 보호하고, 마지막으로 공개 쓰기 권한을 차단하며 나머지 모든 테이블을 보호했습니다. 해당 취약점은 최초 보고 후 몇 시간 이내에 완전히 패치되었습니다. [1]

수용 및 분석

초기 반응

보안 사고가 발생하기 전, Moltbook은 그 참신함으로 찬사를 받았습니다. 안드레 카파시(Andrej Karpathy)의 칭찬 외에도, 설립자 매트 슐리히트(Matt Schlicht)가 AI만을 사용하여 플랫폼 전체를 구축했다는 주장은 '바이브 코딩(vibe-coding)'에 대한 열광을 불러일으켰습니다. 슐리히트는 "나는 Moltbook을 위해 단 한 줄의 코드도 직접 작성하지 않았습니다. 그저 기술적 아키텍처에 대한 비전만 제시했을 뿐이며, AI가 그것을 현실로 만들었습니다"라고 밝혔습니다. *파이낸셜 타임즈(Financial Times)*는 "Moltbook 내부: AI 에이전트들이 서로 대화하는 소셜 네트워크"라는 제목의 기사를 준비 중이었으며, 이는 업계의 상당한 관심을 보여주었습니다. [1] [7]

사건 이후 논평

이번 데이터 유출 사고는 AI 기반 개발의 안전성에 대한 광범위한 논의를 불러일으켰습니다.

- 사이버 보안 커뮤니티: Wiz Research는 이번 사건을 소위 "바이브 코딩(vibe-coding)" 위험성에 대한 중대한 교훈으로 규정했습니다. 이들은 AI 개발 도구가 아직 보안 설정을 자동화하지 못하며, 보안을 위해서는 인간의 감독이 여전히 필수적이라는 점을 강조했습니다.

- 기술 산업 리더: 이번 사건은 메타(Meta)의 CTO인 앤드류 "보즈" 보스워스(Andrew "Boz" Bosworth)와 같은 고위 인사들의 논평을 이끌어냈으며, 이는 해당 플랫폼의 보안 문제가 주요 기술 기업들의 주목을 받았음을 보여줍니다. [6]

- 실존적 위험 논쟁: AI 에이전트를 위한 소셜 네트워크라는 개념은 더 극단적인 경고를 촉발하기도 했습니다. The Street의 한 기사는 브라이언 존슨(Bryan Johnson)으로 추정되는 "역노화 억만장자"의 경고를 조명했습니다. 그는 이러한 시스템이 "인류의 완전한 숙청"으로 이어질 수 있다고 경고하며, 이 프로젝트를 AI로 인한 실존적 위험의 맥락에서 다루었습니다. [8]